Как взломать пароль на компьютере через сеть

Как взломать компьютер

Количество просмотров этой статьи: 74 829.

Как обойти авторизацию в Windows

- введите move c:\windows\system32\utilman. exe c:\windows\system32\utilman. exe. bak в командной строке; нажмите ↵ Enter ; введите copy c:\windows\system32\cmd. exe c:\windows\system32\utilman. exe в командной строке; нажмите ↵ Enter.

- Если вы не отключили флеш-накопитель и началась установка Windows, извлеките флешку, а затем нажмите (или нажмите и удерживайте) кнопку питания на корпусе компьютера.

- введите net user имя /add, где вместо «имя» введите имя пользователя; нажмите ↵ Enter ; введите net localgroup administrators имя /add, где вместо «имя» введите то же имя пользователя; нажмите ↵ Enter.

- нажмите на имя учетной записи администратора, которую вы только что создали, в нижней левой части экрана; нажмите «Войти»; подождите, пока Windows завершит настройку новой учетной записи.

![]()

Как обойти авторизацию в Mac OS X

- Пароль: введите новый пароль; Подтвердить пароль: еще раз введите пароль; Подсказка для пароля: введите подсказку для пароля.

Удаленный взлом через TeamViewer

- Имейте в виду, что нужен физический доступ к компьютеру, чтобы использовать этот метод. Если у вас есть физический доступ к компьютеру, но вы не знаете пароль, обойдите авторизацию в Windows или Mac OS X.

- установите флажок у «Запускать TeamViewer»; установите флажок у «Присвоить устройству»; введите свой адрес электронной почты и пароль, а затем нажмите «Присвоить»; установите флажок у «Предоставить легкий доступ».

- На удаленном компьютере можно работать как на своем, то есть перемещать файлы и папки, выключать компьютер и так далее. Когда вы установите и настроите TeamViewer на удаленном компьютере, физический доступ к этому компьютеру вам больше не понадобится.

Статья о том, как взломать чужой компьютер зная только e-mail =)

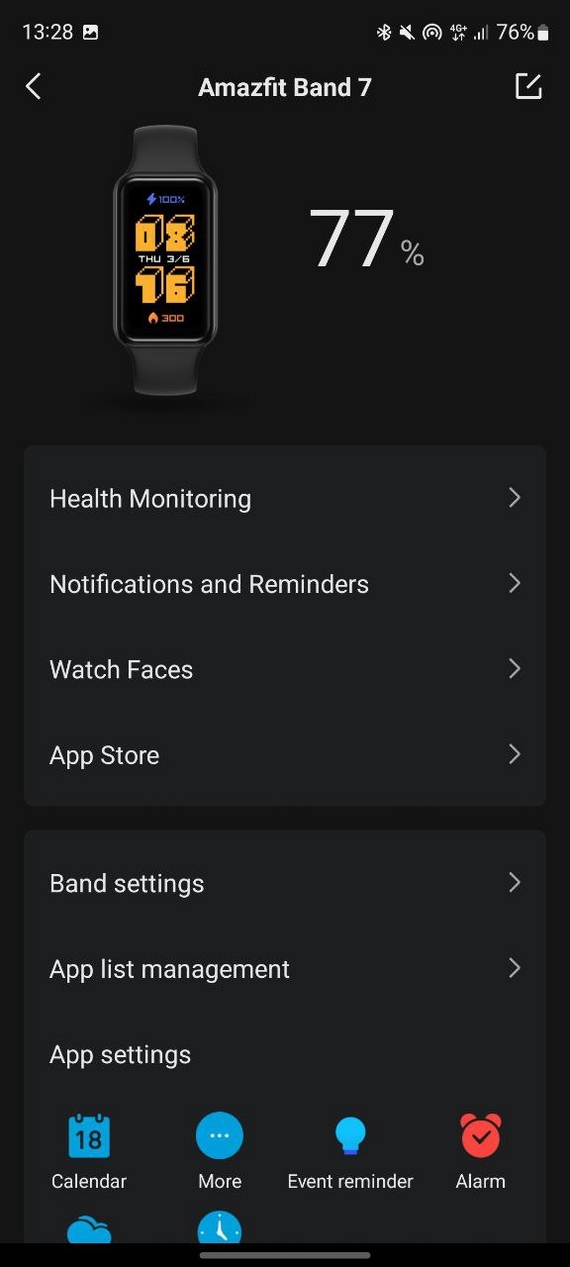

Пишем приложение на Mi Band 7 с сервисной частью

Почему приложения официально не поддерживаются?

Начало

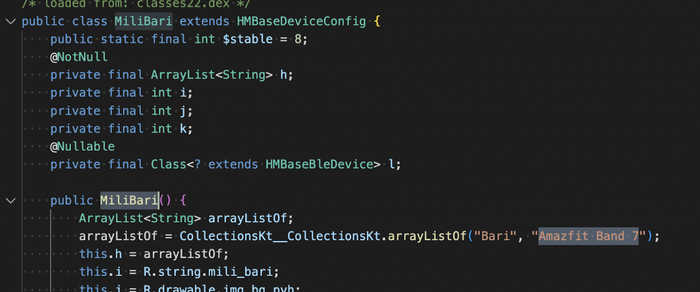

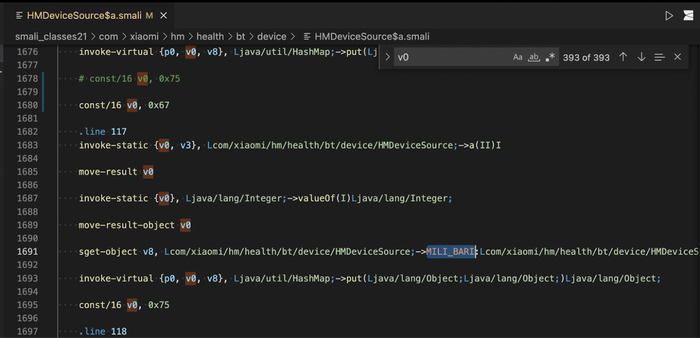

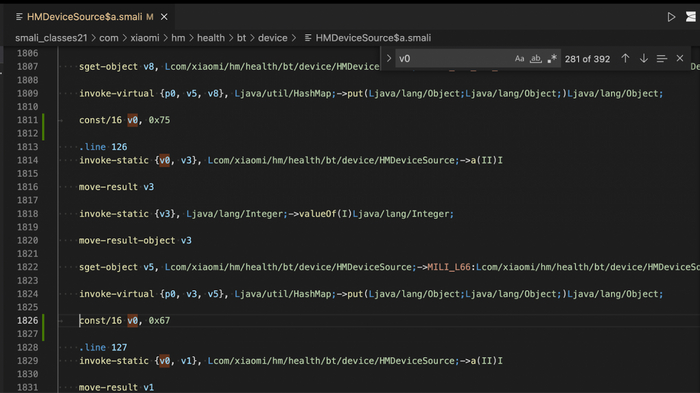

Перекомпиляция приложения

Далее необходимо переключиться на байткод, который нам выдал apktools.

Работа перекомпилированного приложения

Создание проекта

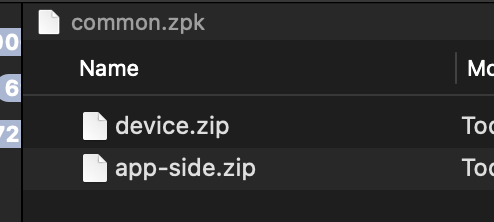

- Файл device. zip содержит код выполняемый на часах, ему можно сменить формат на bin и поставить даже через приложение для установки циферблатов. Файл app-side. zip сожержит код выполняемый на стороне телефона. Вроде еще может быть файл, описывающий настройку mini app с помощью приложения телефона.

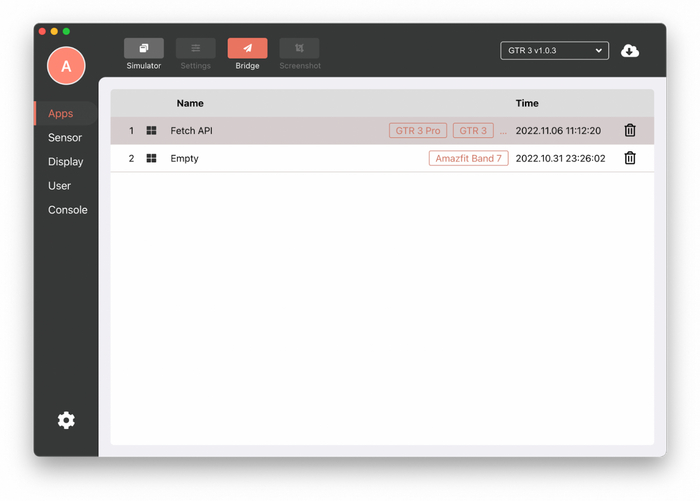

Настройка моста

Теперь можно пользоваться консольной утилитой zeus для отладки проекта:

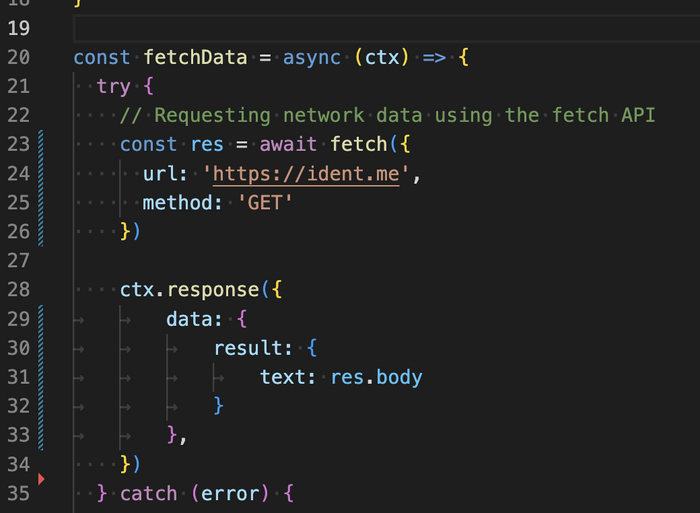

Запрос в интернет по кнопке на часах.

Вывод

Немного Информационной Безопасности

Я ради плюсов пишу, но если будет только парочка — мне хватит. Спасибо.

Ответ на пост «Как с вероятностью 95% оценить, что ваше устройство взломано?»

Поговорим о зловредах и способах защиты.

Хакеру интересны те данные, которые впоследствии можно превратить в деньги.

Источники:

Https://ru. wikihow. com/%D0%B2%D0%B7%D0%BB%D0%BE%D0%BC%D0%B0%D1%82%D1%8C-%D0%BA%D0%BE%D0%BC%D0%BF%D1%8C%D1%8E%D1%82%D0%B5%D1%80

Https://pikabu. ru/story/statya_o_tom_kak_vzlomat_chuzhoy_kompyuter_znaya_tolko_email__1140198